این مقاله در سال ۱۳۹۴ و پیش از امضای توافق برجام تدوین و ارائه شد.

گزیدهای از بیانات امام خامنهای(مدظلهالعالی)

… نقشه دوّم دشمن نفوذ است؛ میخواهند در کشورهای اسلامی و در کشورهای این منطقه، یک نفوذی بهوجود بیاورند که تا دهها سال ادامه داشته باشد. امروز آمریکا آبروی گذشته را در این منطقه ندارد؛ میخواهند این را بازسازی کنند. در کشور ما هم قصدشان همین است؛ در ایران هم نیّتشان این است. آنها به خیال خودشان، در این جریان مذاکرات هستهای -این توافقی که حالا نه در اینجا هنوز تکلیفش معلوم است، نه در آمریکا؛ هم اینجا معلوم نیست که رد بشود یا قبول، هم آنجا معلوم نیست که رد بشود یا قبول- نیّت آنها این بود که از این مذاکرات و از این توافق، وسیلهای پیدا کنند برای نفوذ در داخل کشور. ما این راه را بستیم و این راه را به طور قاطع خواهیم بست؛ نه نفوذ اقتصادی آمریکاییها را در کشورمان اجازه خواهیم داد، نه نفوذ سیاسی آنها را، نه حضور سیاسی آنها را، نه نفوذ فرهنگی آنها را؛ با همه توان -که این توان هم بحمدالله امروز توان زیادی است- مقابله خواهیم کرد؛ اجازه نخواهیم داد.

بیانات در دیدار اعضای مجمع جهانی اهلبیت(علیهمالسلام) و اتحادیه رادیو و تلویزیونهای اسلامی – ۲۶/۰۵/۹۴

مرور اجمالی

قطعنامه ۲۲۳۱ شورای امنیت سازمان ملل در تاریخ ۲۹ تیرماه ۱۳۹۴ توسط پانزده عضو دائم و غیر دائم این شورا تصویب گردید.

این قطعنامه با هدف تأکید بر «طرح جامع مشترک اقدام»[۱] که در تاریخ ۲۳ همان ماه میان نمایندگان ایران و ۱+۵، مورد توافق قرار گرفت، صادر گردیده و نکات بسیاری را در بر دارد که از جمله آن میتوان به وجود تمامی متن ۱۵۹ صفحهای توافق وین بهعنوان پیوست الف قطعنامه اشاره نمود.

از مسایل حقوقی مهم در این قطعنامه، به رسمیت شناختن نتایج حاصل از هر سه توافق ژنو، لوزان و وین است. از این رو هر آنچه که در هر کدام از توافقات سهگانه فوق حاصل شده، قابل حذف نبوده و لازمالاجرا است.

مبتنی بر متن این قطعنامه، کلیه قطعنامههای پیشین شورای امنیت سازمان ملل علیه ایران با موضوع هستهای، لغو گردیده و بهجای آنها قطعنامه ۲۲۳۱ مصوب گشته که مرجع اقدام برای تمامی الزامات گذشته نیز میباشد. نکته بسیار مهم آن است با وجود آنکه قطعنامه ذیل فصل هفتم منشور سازمان ملل متحد نیست اما چند بند مهم و اساسی آن از این فصل است و ایران همواره در معرض تهدید قرار دارد.

آنچه که شایان ذکر است، معنای عبارت انگلیسی توافق وین است. برجام که ترجمه ناصحیح برای JCPOA مخفف Joint Comperihensive Plan of Action است توانایی بازتاب صحیح معنای عبارت انگلیسی را ندارد. بهعنوان نمونه همین بس که واژه Joint نشان از هماهنگی دارد نه اشتراک. هر چند در فرهنگ لغت به معنای مشترک است اما در عمل مبتنی بر اسناد نظامی انگلیسی زبان و همچنان اقدامات صورت گرفته عملی ذیل این واژه میتوان دریافت که به معنای هماهنگی اقدام یکسوی مذاکرات با قوانین ارائه شده از سوی دیگر مذاکرات است.

بخش یکم: تعهدات نظارت سایبری ایران در مذاکرات سهگانه

الف) طرح هماهنگکننده اقدام ژنو

بر اساس متن طرح مشترک اقدام ژنو که در تاریخ ۳ آذر ۱۳۹۲ تصویب و اعلام شد، در حوزه مراقبت سایبری[۲] ج. ا. ایران متعهد شده است:

Daily IAEA inspector access when inspectors are not present for the purpose of Design Information Verification, Interim Inventory Verification, Physical Inventory Verification, and unannounced inspections, for the purpose of access to offline surveillance records, at Fordow and Natanz.[3]

در مواقعی که بازرسان آژانس بینالمللی انرژی اتمی برای انجام بازرسیهای DIV، IIV و PIV و بازرسیهای سرزده حضور ندارند، بطور روزانه به فایلهای ضبط شده نظارت آفلاین در فردو و نطنز دسترسی دارند.

ب) بیانیه لوزان

در ابتدا لازم به توضیح است که در نتیجه حاصل از مذاکرات لوزان، آنچه که با نام «بیانیه» از آن یاد میشود کاملاً تعهدآور است و دیده شد که متن توافق وین در راستای چهارچوب لوزان نوشته و تصویب گردید.

در بیانیه لوزان، ایران تهعد داده:

The International Atomic Energy Agency (IAEA) will be permitted the use of modern technologies and will have enhanced access through agreed procedures, including to clarify past and present issues.[4]

آژانس بینالمللی انرژی اتمی از تکنولوژیهای مدرن نظارتی استفاده خواهد کرد و از دسترسیهای توافق شده بیشتری از جمله به منظور روشن کردن موضوعات گذشته و حال برخوردار خواهد شد.

پ) طرح جامع مشترک اقدام وین

متن مصوب وین در ۲۳ تیرماه ۱۳۹۳ که شش روز بعد مورد تأیید قطعنامه ۲۲۳۱ شورای امنیت سازمان ملل قرار گرفت، شامل یک بخش اصلی و پنج پیوست است که عموماً جزییات موارد ذکر شده در متن اصلی اعم از مدت زمان و چگونگی انجام در این پیوستها قرار دارد.

در پیوست ۱ با عنوان «تعهدات مرتبط با هستهای»[۵] ذیل بند ۶۷ و الحاقات آن که شامل بندهای ۶۷٫۱، ۶۷٫۲ و ۶۷٫۳ است، ایران متهعد گردیده است:

۶۷ – For the purpose of increasing the efficiency of monitoring for this JCPOA, for 15 years or longer, for the specified verification measures:

۶۷٫۱ – Iran will permit the IAEA the use of on-line enrichment measurement and electronic seals which communicate their status within nuclear sites to IAEA inspectors, as well as other IAEA approved and certified modern technologies in line with internationally accepted IAEA practice. Iran will facilitate automated collection of IAEA measurement recordings registered by installed measurement devices and sending to IAEA working space in individual nuclear sites.

۶۷٫۲ – Iran will make the necessary arrangements to allow for a long-term IAEA presence, including issuing long-term visas, as well as providing proper working space at nuclear sites and, with best efforts, at locations near nuclear sites in Iran for the designated IAEA inspectors for working and keeping necessary equipment.

۶۷٫۳ – Iran will increase the number of designated IAEA inspectors to the range of 130-150 within 9 months from the date of the implementation of the JCPOA, and will generally allow the designation of inspectors from nations that have diplomatic relations with Iran, consistent with its laws and regulations.

۶۷ – به منظور افزایش کارایی پایش این طرح جامع مشترک اقدام، به مدت ۱۵ سال و بیش از آن، برای اقدامات راستیآزمایی مشخص شده:

۶۷٫۱ – ایران به آژانس اجازه استفاده از دستگاههای اندازهگیری غنیسازی آنلاین و پلمپ الکترونیک که وضعیت خودش را با دستگاههای ثبتکننده دادههای بازرسان آژانس در داخل سایتهای هستهای رد و بدل مینماید و همچنین تکنولوژیهای جدید صحهگذاری شده و اثبات شده در راستای رویههای آژانس که در سطح بینالمللی پذیرفته شده است، میدهد. ایران جمعآوری خودکار دادههای ثبت شده توسط وسایل اندازهگیری نصب شده آژانس و ارسال آنها به فضای کاری آژانس در هر سایت هستهای را تسهیل خواهد نمود.

۶۷٫۲ – ایران ترتیبات لازم را جهت حضور طولانی مدت آژانس شامل صدور ویزای طولانی مدت به همراه تدارک فضای کاری مناسب در سایتهای هستهای، و ضمن بهترین تلاش، در مکانهای نزدیک سایتهای هستهای در ایران برای بازرسان منتخب آژانس برای کار و نگهداری تجهیزات لازم، بهعمل خواهد آورد.

۶۷٫۳ – ایران در طی ۹ ماه از تاریخ اجرای طرح جامع مشترک اقدام، تعداد بازرسان منتخب را در محدوده ۱۳۰ تا ۱۵۰ نفر افزایش خواهد داد و بطور عمومی اجازه انتخاب بازرسان از کشورهایی که روابط دیپلماتیک با ایران دارند را مطابق با قوانین و قواعد خود خواهد داد.

بخش دوم: پروژه کوانتوم آژانس امنیت ملی علیه تأسیسات اتمی ایران

کلیات

در تاریخ ۱۴ ژانویه ۲۰۱۴، روزنامه نیویورک تایمز، وابسته به حزب دموکرات آمریکا در خبری با عنوان «آژانس امنیت ملی گذرگاه رادیویی داخل کامپیوترها تعبیه میکند»[۷]و[۸] به معرفی پروژهای پرداخت که طی آن ادعا شده این آژانس اطلاعات سایبری که بزرگترین سازمان کنترل سایبری جهان است، موفق به دستیابی شبکههای امنیتی جدا از اینترنت شده است.

بر طبق متن:

آژانس امنیت ملی این نرمافزار را داخل تقریباً ۱۰۰۰۰۰ کامپیوتر در سراسر جهان قرار داده است تا به ایالات متحده این امکان را بدهد که بتواند نظارت و مراقبت بر روی آن دستگاهها را اداره و هدایت کند و همچنین بتواند یک بزرگراه دیجیتالی جهت اقدام به حملات سایبری ایجاد کند.

هنگامی که نرمافزار بیشتر با بهرهگیری از دسترسی به یک کامپیوترِ متصل به شبکه، جاسازی شود، آژانس امنیت ملی بهطور فزاینده استفاده از یک تکنولوژی محرمانه را فراهم میکند. این تکنولوژی باعث میشود تا آن نرمافزار بتواند وارد کامپیوتر شده و داخل آن، دادهها را تغییر دهد حتی اگر آن کامپیوترها به اینترنت وصل نباشند.

چگونگی عملکرد پروژه کوانتوم بهلحاظ تکنولوژیک

بر اساس تصاویر و ادعای صریح سند مذکور، در این پروژه، به شبکه هدف که باید به آن دسترسی ایجاد گردد، یک ترانسیور[۹] نفوذ داده میشود.

این ترانسیور که اندازهای در حدود ۱*۱ سانتیمتر مربع دارد، با «ایستگاه میدانی آژانس امنیت ملی»[۱۰] نهایتاً تا فاصله ۸ مایلی (۱۲۸۶۰ متر) ارتباط برقرار کرده و دستورات اپراتور را به شبکه هدف انتقال میدهد.

نکته مهم این است که در حملهای نظیر استاکسنت[۱۱] با وجود خسارات فراوان، دشمن به شبکه داخلی تأسیسات نطنز دسترسی نداشت بلکه تنها قادر به ارسال فرمان مخرّب به آن بود اما در کوانتوم بهعنوان یک راه مستمر ارتباطی با شبکه هدف، همواره یک راه ارتباطی به منظور کنترل (از طریق ارسال فرمان و دریافت بازخورد از دستگاههای متصل به شبکه کنترلی تأسیسات) برقرار است که میتوان از آن برای سرقت اطلاعات یا خرابکاری و حتی انهدام شبکه استفاده نمود. در واقع کوانتوم یک پروژه خرابکارانه نظیر سلاح سایبری استاکسنت نیست بلکه بستری برای نفوذ و کنترل استاکسنتهای آینده است.

در متن اصلی ذکر شده که این پروژه با هدف نفوذ به سایتهای هستهای ایران توسط آژانس امنیت ملی آمریکا طراحی و تولید شده است و آزمایشهای خود را با موفقیت پشت سر گذاشته.

چگونگی عملیسازی پروژه کوانتوم در ایران

از آنجا که اکثر تجهیزات کامپیوتری و دیجیتالی شبکههای کنترلی تأسیسات اتمی در ایران از اجناس وارداتی تأمین میشود و همچنین نقطه وصل شبکه کنترل درونی به اپراتور میدانی آژانس امنیت ملی، تنها یک چیپست بسیار کوچک است که در هر قطعه دیگری میتوان آن را جاسازی نمود، لذا حتی محتمل است که هماکنون این پروژه علیه ایران پیاده شده باشد چرا که نفوذ دادن چنین قطعه کوچکی که شناسایی آن نیز تقریباً نامحتمل است، امری ساده است و بههیچ وجه به نفوذ دادن یک نیروی انسانی نیاز ندارد.

بخش سوم:تعهدات سایبری ایران، راه ورود کوانتوم به تأسیسات اتمی

با استناد به دو بخش گذشته، در این بخش اشاره خواهد شد که چگونه توسط تعهدات پذیرفته شده از سوی ایران طی سه مذاکره، زمینه نفوذ پروژه کوانتوم به تأسیسات اتمی فراهم خواهد شد.

دوربینهای نظارت آفلاین آژانس بینالمللی انرژی اتمی

مبتنی بر توافق ژنو، ایران نظارت آفلاین از طریق دوربینهای رسمی آژانس بینالمللی انرژی اتمی را پذیرفته است. این دوربینها کاملاً توسط خود آژانس تهیه و پلمپ شده و هیچ مقام و کارشناس ایرانی حق دسترسی و بازرسی آنها را ندارد.

همچنین دوربینهای نظارتی مذکور از نظر بزرگی ابعاد کاملاً غیر عادی هستند. آنچه که بهلحاظ حقوقی و تکنولوژی برای آژانس بینالمللی انرژی اتمی کاملاً امکانپذیر است، جاسازی ترانسیور کوانتوم در دوربینهاست.

از طرف دیگر این دوربینها در تمامی نقاط درون و بیرون سایتهای هستهای نطنز و فردو کارگذاری شدهاند از این رو تمامی مناطق کاری و ایستگاههای کنترلی سایتهای هستهای در برد ترانسیور قرار دارد.

تکنولوژیهای مدرن

بر اساس تعهد ایران در بیانیه لوزان، آژانس بینالمللی انرژی اتمی بهصورت قانونی اجازه دارد تا هر نوع تکنولوژی نظارتی که صدق «مدرن» آنهم به تأیید جامعه بینالملل و نه ایران، بر آن باشد را در حوزه نظارتی علیه ایران بهکار بندد. قید تکنولوژیهای مدرن که در بیانیه لوزان ذکر شده همانند حق دسترسی بدون حدود است که هیچ قیدی بر آن مترتب نیست و بهلحاظ حقوقی کاملاً آزاد است. حتی کلمه مدرن نیز نمیتواند بهعنوان یک حد یقف در نظر گرفته شود چرا که تکنولوژیها ذاتاً مدرن هستند!

در نتیجه هر آنچه در جهان در راستای نظارت بهتر طراحی و تولید شود، در سایتهای اتمی ایران بهطور قانونی قابل نصب و بهرهبرداری است. از آنجا که مشخص نیست طی سالهای آینده چه ابزاری تولید خواهد شد، لذا حتی در نظر گرفتن بالاترین سطح تهدیدات تکنولوژیهای موجود نیز برای این قسمت کفایت نخواهد کرد.

قایل ذکر است که بهطور ویژه، عبارت تکنولوژیهای مدرن در بند ۶۷٫۱ پیوست ۱ توافق وین نیز آمده است و پیش از آن قید شده که چنین مجوزی به مدت ۱۵ سال ادامه دارد!

دستگاههای اندازهگیری غنیسازی آنلاین

مبتنی بر بند ۶۷٫۱ پیوست ۱ توافق وین، آژانس بینالمللی انرژی اتمی در سایتهای اتمی ایران از ابزارهایی استفاده میکند که بهصورت آنلاین میزان غنیسازی در هر سایت را به آژانس مخابره میکنند.

در اینجا نکته مهم بستر مورد نیاز برای راهاندازی چنین ابزاری است. ارتباط آنلاین و لحظهای نیازمند بستر ارتباط مستقیم و دائمی شبکه از درون سایتهای هستهای به سرورهای مرکزی آژانس بینالمللی انرژی اتمی است. یعنی ارسال و دریافت امواج الکرومغناطیسی حامل دیتا در این ابزار کاملاً قانونی است! پس همهچیز برای کارگذاری مخفیانه انواع ترانسیورها فراهم است.

از طرف دیگر چنین دستگاههایی میتوانند دارای سنسورهای ویژه دیگری برای جمعآوری اطلاعات خاصی از محیط باشند. اطلاعاتی که در توافق به آنها اشاره نشده یا ضعیف اشاره شده است و برای اشراف بیشتری بر نوع آنها نیاز به اقدامات مخفیانه است.

بر اساس بند ۶۷ پیوست ۱ توافق وین، مدت استفاده قانونی از دستگاههای اندازهگیری غنیسازی آنلاین ۱۵ سال است.

پلمپ الکترونیکی

بر خلاف سال ۱۳۸۲، این بار آژانس بینالمللی انرژی اتمی برای پلمپ نمودن هر دستگاه، ابزار یا مکان که ایران تعطیلی آن را پذیرفته، از پلمپهای الکترونیکی استفاده میکند که وضعیت خود را ثبت نموده و به مرکز خود گزارش میدهند. نوعی سنسور هوشمند که هرگونه دستکاری یا فک آنها موجب ارائه گزارش به آژانس خواهد شد.

چنین توانی مبتنی بر بستر ارتباطات سایبری ممکن است. در نتیجه میتوان بهصورت پنهانی از این بستر بهرهبرداریهای مخفیانه نیز داشت. از جمله نفوذ ترانسیور کوانتوم به تکتک بخشهای حساس و پلمپ شده سایتهای اتمی ایران.

بر اساس بند ۶۷ پیوست ۱ توافق وین، مدت استفاده قانونی از پلمپهای الکترونیکی ۱۵ سال است.

در کل برای موارد فوق ایران در بند ۶۷٫۱ پیوست ۱ توافق وین تعهد داده: «ایران جمعآوری خودکار دادههای ثبت شده توسط وسایل اندازهگیری نصب شده آژانس و ارسال آنها به فضای کاری آژانس در هر سایت هستهای را تسهیل خواهد نمود»

از این رو علاوه بر موارد مشخص فوق، هر آنچه که بهلحاظ تکنولوژی ارتباطی با ابزارهای معرفی شده داشته باشد و بتوان با آن استفاده از این ابزارها را سادهتر و کاراتر ساخت، ایران حقوقاً باید بپذیرد و آژانس قطعاً از چنین موقعیتهایی برای بسط دامنه اشراف اطلاعاتی مخفیانه خود و افزایش سطح کنترل پروژه کوانتوم آژانس امنیت ملی آمریکا استفاده خواهد نمود.

تحویل مکانهایی مشخص به بازرسان آژانس بینالمللی انرژی اتمی

بر اساس بند ۶۷٫۲ پیوست ۱ توافق وین، ایران متعهد شده نخست، مکانهایی در فضای داخلی سایتهای هستهای برای امور کاری و دوم مکانهایی نزدیک به سایتهای هستهای، برای سکونت و قرارگیری تجهیزات بازرسان ایجاد کرده و تحویل دهد.

دو نکته بسیار مهم اینست که اولاً در هیچ جای قطعنامه ذکر نشده که آیا ایران پس از تحویل دادن مکانهای فوق به آژانس، هر چند مدت یکبار حق بازرسی آنها را دارد یا خیر؟ آیا ایران میتواند بر ابزارهایی که بازرسان به همراه خود میآورند و در این دو دسته مکان مستقر میکنند اشراف داشته باشد؟

این مطلب به این معناست که در دل حساسترین و امنیتیترین ساختارهای ج. ا. ایران، مکانی کاملاً امن و دور از دسترس خودمان، به دشمن میدهیم بیآنکه بدانیم در این فضای حیاتی چه اقدامی صورت میدهد!

ثانیاً قید عبارت «with best efforts» پس از اشاره به وظیفه ایران برای تحویل فضای درون سایت به بازرسان، کاملاً مشکوک است. بهلحاظ حقوقی از عبارت «با بهترین تلاشها» در آینده چه برداشتهایی علیه ایران و در راستای نفوذ فیزیکی هر چه بیشتر به اسرار کشور صورت خواهد گرفت؟!

بخش چهارم:بررسی حوزهها و وسعت تهدیدات سایبری پروژه کوانتوم توسط بازی احتمالات

در این بخش بر اساس واقعیتهای حقوقی و تکنولوژیک قطعنامه ۲۲۳۱ و توان تکنولوژیک پروژه کوانتوم و توسط بازی احتمالات، به آیندهنمایی تهدیدات سایبری محتمل پرداخته میشود.

الف) نفوذ آژانس امنیت ملی آمریکا به ایستگاههای کنترلی سایت هستهای

با کارگذاری و فعالسازی پروژه کوانتوم در ایستگاههای کنترلی یک سایت هستهای میتوان

اولاً: دریافت که دقیقاً هر دستگاه چه کاری را، برای چه مدت، به چه کیفیت و کمیتی و در کدام ساعات از شبانهروز و کدام روزهای هفته و … انجام میدهد.

ثانیاً: تغییرات دلخواه را بر آنها اعمال نمود بیآنکه اپراتورهای انسانی و مالکان حقیقی و حقوقی سیستم متوجه گردند.

ثالثاً: سلاحها سایبری، ویروسها، کرمها، تروجانها و … را روی هر بخش دلخواه بارگذاری نمود.

ب) ایجاد شبکه مخفی متصل به شبکه داخلی سایت هستهای

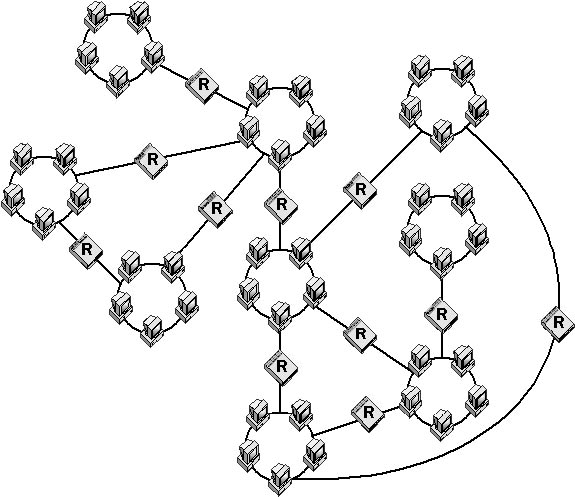

بر اساس پراکندگی دوربینهای نظارتی آفلاین، پلمپهای الکترونیکی و دستگاههای اندازهگیری غنیسازی آنلاین در سراسر یک مجموعه اتمی و تجهیز آنها به ترانسیور کوانتوم، میتوان در نهایت یک شبکه تارعنکبوتی با صدها یال ارتباطی داشت که به لحاظ زیرساخت حتی امکان وقوع جنگ شبکهای[۱۲] علیه سیستمهای کامپیوتری و دیجیتالی درون سایت اتمی را فراهم میکند.

پ) شناسایی نوع معماری شبکههای کنترلی مستقر در سایتهای اتمی

از آنجا که ج. ا. ایران در زمینه اتمی از سوی همه کشورهای جهان تحریم بوده و از این رو هر آنچه بهدست آورده است بهدست متخصصین داخلی و از یک تفکر بومی نشأت پذیرفته، لذا تا حد زیادی، طراحی سیستمهای کنترلی سایتهای اتمی ایران به یکدیگر شبیه است (به استثنای نیروگاه اتمی بوشهر که روسیه در طراحی کنترل آن دخالت داشته است).

بههمین دلیل آژانس امنیت ملی آمریکا با شناخت مدل سیستم کنترلی یک سایت اتمی، تا حد بسیاری میتواند به مدل سیستمهای کنترلی مستقر در دیگر سایتهای ایران پی ببرد. این مسأله به معنای تهدید تمامیت دانش سایبرنتیک داخلی است که در سایتهای اتمی و سایر تأسیسات صنعتی و نظامی ایران بکارگیری شده است.

ت) نفوذ آژانس امنیت ملی آمریکا به کلیه مراکز تحت بازرسی آژانس بینالمللی انرژی اتمی

آژانس امنیت ملی برای دسترسی به یک شبکه امن و اطلاعات آن از طریق پروژه کوانتوم، تنها به یک ترانسیور بسیار کوچک که در یکی از سیستمهای متصل به شبکه هدف جایگذاری شده، نیاز دارد.

همچنین کلیه ۱۳۰ تا ۱۵۰ بازرسی که مبتنی بر بند ۶۷٫۳ پیوست ۱ توافق وین، وارد ایران میشوند از تجهیزاتی که به همراه دارند استفاده میکنند و هنوز مشخص نیست آیا ایران حق بررسی تجهیزات آنها را بهلحاظ حفظ مسائل امنیتی و ضد جاسوسی دارد؟

پس کلیه ابزارهای سایبری مورد استفاده بازرسان نیز از سوی آژانس بینالمللی انرژی اتمی به آنها تحویل داده میشود.

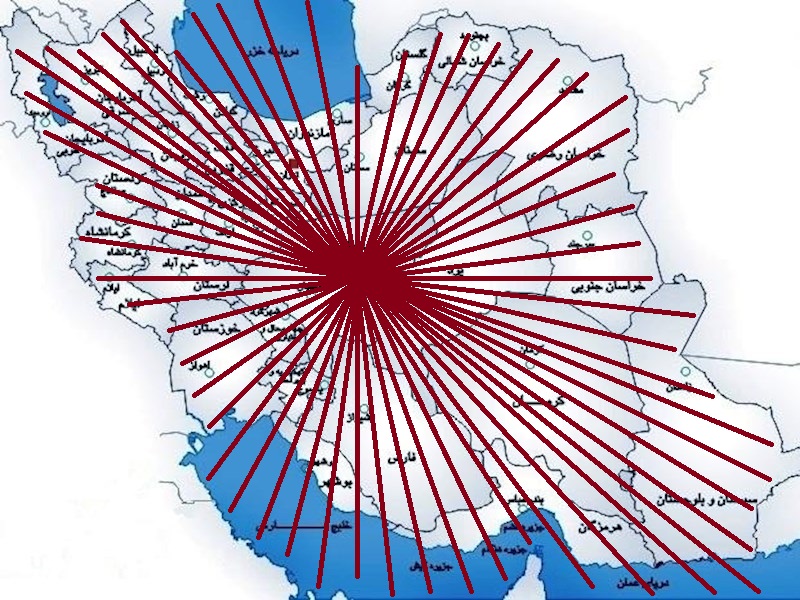

از این رو همانند نقشه بالا، مقری در مرکز کشور (نطنز) برای ۱۵۰ عامل انتقال ترانسیور آژانس امنیت ملی به سراسر کشور فراهم میگردد و این ۱۵۰ بازرس بر اساس حق داده شده به آژانس بینالمللی انرژی اتمی در پروتکل الحاقی میتوانند «هر کجا، هر زمان» که دستور دارند، حتی بدون آنکه خودشان بدانند، ابزار حاوی ترانسیور را به سیستمهای مراکز دولتی، خصوصی، هستهای و حتی نظامی ایران متصل نموده و دسترسی آژانس امنیت ملی آمریکا به آنها را ایجاد کنند.

از سوی دیگر «ایستگاه میدانی آژانس امنیت ملی» در پروژه کوانتوم توان پشتیبانی صدها ترانسیور را دارد و بهعنوان یک سرور قوی میدانی در کنترل شبکه عمل میکند و خودش بهطور مستقیم به ماهوارههای تاکتیکال آژانس امنیت ملی متصل است.

حال اگر بخشهای حیاتی کشور در استانهای مختلف، به دوایری با قطر ۲۶ کیلومتر تقسیم شوند، در واقع نقشه سگمنتها و محلههای شبکه[۱۳] مخفی و تارعنکبوتی پروژه کوانتوم آژانس امنیت ملی در ایران حاصل میشود که هر اقدامی را میتواند صورت دهد.

ث) نفوذ به شبکه ملی اطلاعات ایران، شناسایی تیپولوژی و ترکیب امنیتی آن

بر اساس بند الف ماده ۴۶ برنامه پنجم توسعه ج. ا. ایران:

وزارت ارتباطات و فناوری اطلاعات مکلّف است نسبت به ایجاد و توسعه شبکه ملی اطلاعات و مراکز داده داخلی امن و پایدار با پهنای باند مناسب با رعایت موازین شرعی و امنیتی کشور مناسب اقدام و با استفاده از توان و ظرفیت بخشهای عمومی غیر دولتی، خصوصی و تعاونی، امکان دسترسی پرسرعت مبتنی بر توافقنامه سطح خدمات را به صورتی فراهم نماید …

از این رو علت اصلی ایجاد شبکه ملی اطلاعات، تأمین امنیت اطلاعات (دیتا[۱۴] و اینفورمیشن[۱۵]) ج. ا. ایران است.

همچنین به سه دلیل پهناور بودن کشور، نداشتن نیروی انسانی متخصص به میزان کافی و گران بودن هزینه طرحریزی و اجرای شبکه ملی اطلاعات، پیوستن تمامی بخشهای کشور به این شبکه بهصورت موازی ممکن نیست. از این رو منطقی است که ابتدا دستگاهها، سازمانها و نهادهای مهمتر که دارای اطلاعات حساس هستند وارد این شبکه شوند و در نهایت پس از الحاق تمامی موارد اینچنینی، اینترنت ملی بر بستر شبکه ملی اطلاعات قرار گیرد تا امنیت اطلاعات عمومی کاربران داخلی تأمین شود.

با چنین استدلالی بهاحتمال بسیار قوی، سایتهای اتمی ایران از امکانات شبکه ملی اطلاعات بهرهمند شدهاند.

نکته دیگری که در این خصوص شایان ذکر است، یکسان بودن تیپولوژی شبکه ملی اطلاعات است. اما چرا؟ ممکن است دانشمندان سایبرنتیک در ایران از منظر توان علمی و اجرای تکنولوژی بتوانند چندین مدل تیپولوژی برای شبکه سراسری معرفی کنند اما در اقدام تنها یکی از آنها را میتوان انتخاب کرد چرا که دو ویژگی اصلی هر شبکه ملی سایبری، یکپارچگی[۱۶] و هماهنگی[۱۷] است. هماکنون در جهان چهار مدل شبکه ملی اطلاعات با تیپولوژیهای کاملاً متفاوت معروف است که متعلق است به شبکه مشترک جهانی پنج کشور بریتانیا، آمریکا، کانادا، استرالیا و نیوزلند ذیل قرارداد UKUSA و در مدل تکنولوژیک اشلون[۱۸]، کره شمالی، فدراسیون روسیه و جمهوری خلق چین. اما در هر کدام از کشورهای فوق بهدلیل ایجاد هماهنگی و یکپارچگی در سراسر شبکه داخلی، تنها یک تیپولوژی از حیث منطقی و فنی اجرا شده است. ایران نیز از این امر مستثنی نیست.

همچنین در اجرای سیستمهای کنترل مبتنی بر یک تیپولوژی واحد، همواره بین ۷۰ تا ۸۰ درصد زیرساختهای منطقی، سختافزاری و نرمافزاری یکسان است و ۲۰ الی ۳۰ درصد انتها بهنسبت کاربرد شبکه تغییر میکند. بهعنوان مثال از میان دو سایت اتمی و موشکی که سیستم کنترل هر دو بر اساس تیپولوژی شبکه ملی اطلاعات طراحی و اجرا شده است، حدود ۸۰ درصد شباهت وجود دارد و در ۲۰ درصد انتها، شبکه سایت اتمی با کنترل سانتریفیوژ نهایی شده و شبکه سایت موشکی با کنترل آلارمهای خودکار، رادارهای جستجوگر و شیلترهای نگهداری موشک به اتمام رسیده. از این رو شناسایی مدل سیستم کنترلی اجرا شده در یک سایت اتمی توسط آژانس امنیت ملی آمریکا به مثابه شناسایی تمامی مدلهای کنترل مشابه در مراکز حساس سایبرنتیک ایران است.

همچنین بر اساس توافقات، کلیه سایتهای هستهای در اختیار بازرسان آژانس بینالمللی انرژی اتمی است لذا از با شناسایی و مقایسه نوع سیستمهای کنترلی اجرا شده در هر کدام از سایتهای اتمی نطنز، یو.سی.اف اصفهان، آب سنگین اراک، فردو، تهران و بوشهر، آژانس امنیت ملی میتواند تخمین بزند که تا چه مقدار از شبکه ملی اطلاعات در ایران مشترک و تا چه مقدار متفاوت است و برای کاربریهای خاصی طراحی گردیده.

با تعمیم این شناخت با دیگر مراکز حساس عضو شبکه ملی اطلاعات، دشمن میتواند پشت دیوارهای ناپیدا را حدس زده و برای نفوذ به آنها از طریق مناسب اقدام نماید.

نتیجه این تهدید فوق استراتژیک در نهایت به تهدید جدی و مستقیم سیستم فرماندهی – کنترل[۱۹] ملی و نفوذ به شبکه مجموعههای دارای اطلاعات حساس با طبقهبندی بالا خواهد بود.

ج) تشکیل شبکه آینه آژانس امنیت ملی بر شبکه ملی اطلاعات ایران

از ترکیب تهدیدات «ت» و «ث» که هر دو از طریق اجرای پروژه کوانتوم رخ میدهد، تهدیدی بزرگتر مطرح میشود که ضربه اصلی و نهایی را به حوزه کنترل و سایبرنتیک ایران وارد میسازد. این تهدید «شبکه آینه» نام دارد.

در شبکه آینه، اگر مهاجم بتواند بهصورت ناشناس بر تمامیت شبکه هدف، شبکهای فعال و عجین شده با شبکه هدف ایجاد کند، اصطلاحاً شبکه آینه تشکیل داده است. شبکه آینه شبکهای است که از خود اصالت اطلاعات ندارد و بر اطلاعات شبکه هدف قرار میگیرد و آنها را به سرقت میبرد و همچنین بطور پنهانی توان فریب و کنترل مراکز اتصال شبکه اصلی را داراست.

نوع عجین شدن شبکه آینه با شبکه اصلی بهگونهای است که اگر شبکه اصلی فعال باشد، ناچار باید فعالیت ضد امنیتی شبکه آینه را نیز پذیرفت و اگر قصد بر خاموشی و ناکام گذاشتن شبکه آینه باشد، باید شبکه اصلی را خاموش نمود که در این صورت توان فرماندهی – کنترل مالک شبکه اصلی (در اینجا ایران) به شدت کاهش مییابد و راه برای نفوذ به اجزای سیستم ارگانیک مالک باز میشود.

البته کشف شبکه آینه در شبکههای کوچک بسیار ساده است چون اجرای مخفی شبکه آینه در یک محیط کوچک دشوار است اما زمانی که صحبت از پهناوری کشوری مثل ایران میشود، بسیار محتمل است که با وجود بستن تمامی راههای نفوذ سایبری باز هم حدأقل در بخشهایی محدود دشمن بهدنبال تشکیل شبکه آینه باشد. حال که بهلحاظ فنی و حقوقی چنین فرصت و توانی به دشمن داده شده، از منظر تئوریهای امنیت مطلقاً منطقی نیست که از در نظر داشتن وقوع چنین تهدیدی اجتناب گردد.

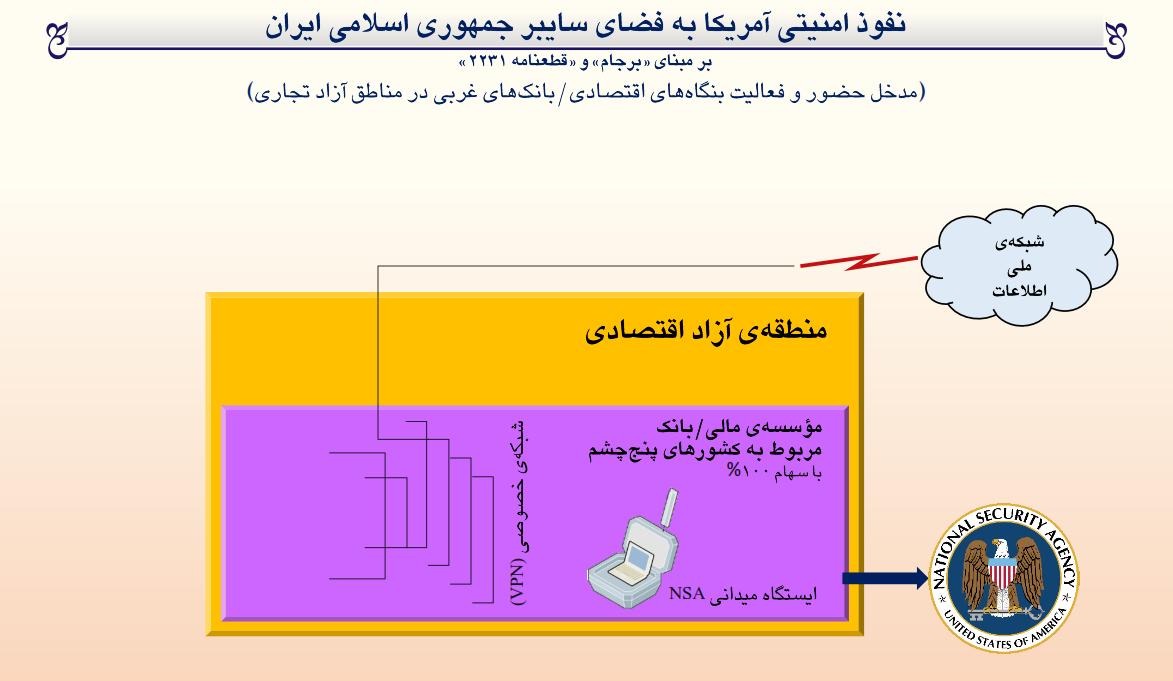

بخش پنجم:بررسی تهدیدات استراتژیک سایبریِ حاصل از برقراری روابط گسترده مالی با غرب

متن خبر

در تاریخ ۱۳ مرداد ۱۳۹۴، آقای ولیالله سیف، رئیس بانک مرکزی اعلام کرد لایحهای توسط دولت برای تقدیم به مجلس آماده میشود که طی آن بانکهای خارجی در ایران میتوانند با صد در صد سهام، شعبه احداث کنند. وی اضافه کرد این موضوع در در راستای اصلاح قانون بانکداری در دولت تصویب شده است. آقای سیف در ادامه گفت: در خصوص ایجاد بانک خارجی در مناطق آزاد و ایجاد شعب بانکی در این مناطق هیچگونه محدودیتی وجود ندارد. وی همچنین به ابراز علاقه آلمان برای اقدام به تأسیس بانک در ایران اشاره نمود.[۲۰]

بانک صد در صد سهام به معنای استقلال کامل مالی یک بانک در کشور دیگر است و از این رو بهدلیل عدم شراکت مالی کشور میزبان (در اینجا ایران) تمامی تجهیزات و هزینهها بر عهده کشور خارجی است. از جمله این موارد، برقراری ارتباط امن سایبری با یکی از شعب سرپرستی در منطقه یا درون خاک کشور بانک خارجی است.

تحلیل اولیه موقعیت

بهعنوان مثال کشور آلمان که بر طبق گفته آقای سیف تمایل زیادی به ایجاد بانک صد در صد سهام در ایران دارد، برای برقراری ارتباطات سایبری با شعبه سرپرستی خودش، باید زیرساخت سایبری را تهیه و متصل نماید. البته مشخص است که حتی اگر ایران بهصورت داوطلبانه بپذیرد این امر را مرتفع سازد، بهدلیل حفظ مسائل امنیتی در ارتباطات سایبری، بانک خارجی نخواهد پذیرفت که از زیرساختها و ارتباطات سایبری ایران استفاده نماید چرا که بهصورت بالقوه کشور میزبان توانایی رصد اطلاعات رد و بدل شده بین شعبه و سرپرستی را داراست.

لذا یک پایگاه سایبری خارجی در خاک ایران راهاندازی میشود که قطعاً از شبکههای امن غیر قابل رصد (مانند VPN) و همچنین رمزنگاری اطلاعات مخابرهای استفاده میکند و این بهمعنی ایجاد توان بالقوه نفوذ سایبری در خاک کشور است.

چرا این مسأله یک تهدید استراتژیک سایبری است؟

الف) معرفی مجموعههای پنج چشم، نُه چشم و چهارده چشم

مسأله زمانی جدیتر و بسیار حساس میشود که بدانیم پشتیبانی امنیتی اکثر کشورهای غربی در زمینه اطلاعات حساس (مانند اطلاعات اقتصادی) آژانس امنیت ملی آمریکا است.

مبتنی بر قرارداد UKUSA میان پنج کشور بریتانیا، آمریکا، کانادا، استرالیا و نیوزلند که در سال ۱۹۴۶ منعقد گردیده است، کشورهای مذکور طی اجرای پروژههایی مشترک، به تأمین امنیت اطلاعات و ارتباطات سایبری یکدیگر کمک جدی میکنند.

همچنین این مجموعه خصوصاً بریتانیا و آمریکا برای ایجاد اشراف بر کلیه اطلاعات و ارتباطات سایبری جهان، از چند کشور اروپایی استفاده میکنند که رسماً نام آنها به قرارداد مذکور الحاق گردیده.

به پنج کشور فوق، مجموعه «پنج چشم»[۲۱] گفته میشود. این پنج کشور بهعلاوه چهار کشور فرانسه، دانمارک، هلند و نروژ مجموعه «نُه چشم» را تشکیل میدهند. چهار کشور اخیر دسترسی کامل به همه اطلاعات را ندارند و در واقع بهنوعی در جمعآوری اطلاعات جهانی برای پنج کشور اولیه کمک میکنند.

سپس در یک سطح پایینتر که سطح سوم است، پنج کشور آلمان، سوئد، بلژیک، اسپانیا و ایتالیا به مجموعه ۹تایی اضافه میشوند و «چهارده چشم» را تشکیل میدهند.

نکتهای که در متن قرارداد منعقد شده میان کشورهای سطح دوم و سوم با آژانس امنیت ملی بهعنوان نماینده سطح اول وجود دارد اینست که این کشورها در ازای دریافت پول، تجهیزات و تأمین امنیت اطلاعات حساس سایبریشان از آژانس امنیت ملی، به این آژانس آمریکایی مکانهای مناسب برای احداث پایگاههای شنود و دسترسی تام به کلیه اطلاعات جمعآوری شده در این پایگاهها را میدهند.

این بدان معنا است که اگر هر کدام از کشورهای ۱۴گانه فوق، در هر کجای جهان، اقدامی صورت دهد که نیاز به پشتیبانی سایبری و امنیت سایبر داشته باشد، آژانس امنیت ملی مستقیماً برای این مسأله اقدام میکند. ورود هر کدام از بانکهای کشورهای فوق مانند آلمان به ایران، به معنای احداث یک پایگاه آژانس امنیت ملی در خاک ایران در ظاهر یک بانک است!

این مسألهای است که آمریکا و متحدان دیگرش سالهاست در تلاش برای دستیابی به آن بودهاند. لذا بسیار مهم است که اگر در حوزه اقتصادی، ارتباط مالی مستقیم با کشورهای جهان را بدست آوردهایم، در ازای آن چه چیزی را معامله میکنیم و از دست میدهیم؟

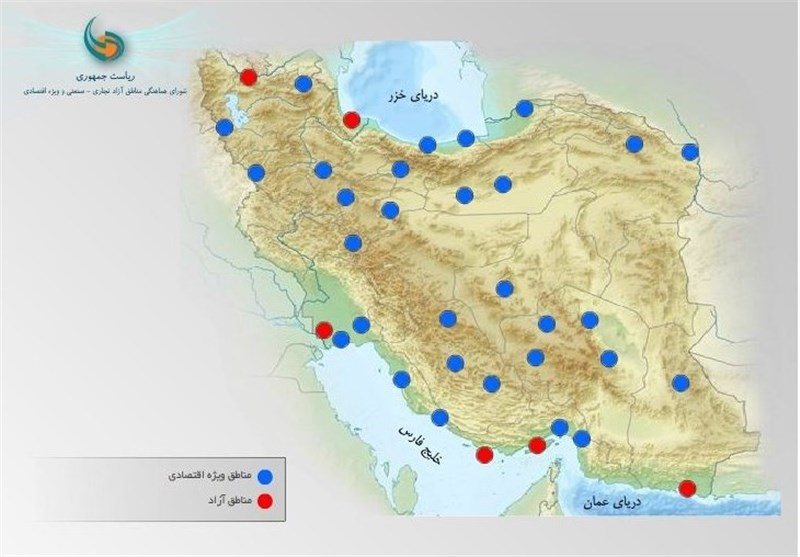

ب) موقعیت ژئوپلیتیک مناطق آزاد ایران

همچنین اشاره خاص آقای سیف به مناطق آزاد اقتصادی ایران و عدم وجود هرگونه محدودیت برای کشورهای خارجی در تأسیس شعبه در این مناطق یکی دیگر از بزرگترین تهدیدات ترکیبی است که ایجاد خواهد شد.

برای تبیین این تهدید چندگانه ابتدا باید موقعیت ژئوپلیتیک مناطق آزاد کشور بررسی شوند

در حال حاضر در ایران هشت منطقه آزاد تجاری وجود دارد (نقشه فوق هفت منطقه را در بر دارد). اگر در نظر بگیریم که در هر منطقه تنها و تنها یک شعبه بانک خارجی صد در صد سهام احداث شود و برای آن یک بستر سایبری از کشور مبدأ و با حمایت اشلون و آژانس امنیت ملی ایجاد گردد، در نتیجه هشت منطقه تحت نفوذ سیستمهای قوی ارتباطی و اطلاعاتی سایبری آمریکا و بریتانیا در ایران ایجاد خواهد شد.

پ) چگونگی فهم تهدیدات ترکیبی مناطق آزاد

یکی از شیوههای مهم در تحلیل اطلاعات ژئوپلیتیک، برهمکنش و انطباق نقشههای مختلف آماری از یک منطقه جغرافیایی است. بخشی از این نقشهها مانند پراکندگی مذاهب، پراکندگی اقوام، پراکندگی سطح تحصیلات، نقشه راهها و … بدون طبقهبندی و در دسترس عموم است اما بعضی دیگر که توسط دستگاههای امنیتی تهیه شده، غیرقابل انتشار عمومی و دارای طبقهبندی اطلاعاتی است. برای مثال نقشه کشوری مسیر عبور خطوط فرماندهی کنترل کشور و محلهای استقرار سوییچها و سرورهای آنها بسیار مهم و دارای طبقهبندی بالا است.

اگر هر کدام از این نقشههای خاص، بر نقشه مناطق آزاد منطبق شود، آن قسمت از اطلاعات که در حوزه نقشه دوم مورد هجمه و جاسوسی سایبری پایگاههای مستقر در مناطق آزاد قرار میگیرد و به تبع بر دیگر بخشهای کشور اثر منفی و ضد امنیتی بر جای میگذارد، مشخص میگردد.

بهعنوان مثال از انطباق نقشه پراکندگی مذاهب با مناطق آزاد، یکی از تهدیدات اساسی حاصل، ایجاد پایگاه ارتباطات سایبری بیگانه در منطقه سیستان و بلوچستان است که همواره از سوی آمریکا و انگلیس، هدف اختلافات مذهبی بوده است. پس از فتنه ۸۸ سیستم امنیت سایبری ایران موفق به شناسایی ارتباطات ماهوارهای از درون کشور شد لذا استفاده از چنین کانالهای ارتباطی توسط عوامل نفوذی دشمن در ایران موجب افشای هویت واقعی آنها میشود اما اگر بهنام یک سیستم ارتباطی بانکی، از پایگاه سایبری بانک خارجی در منطقه آزاد چاهبهار برای رله کردن ارتباطات برد کوتاه منطقه سیستان استفاده شود، اولاً بهدلیل کاهش فرکانس موج ارتباطی کشف و ردگیری آن بسیار مشکلتر است، ثانیاً دارای امنیتی بالا است و از این رو میتواند عوامل نفوذی مستقر در سیستان را به دفاتر برون مرزی جهت هماهنگی و اقدام متصل سازد.

چنین خطری برای منطقه جزایر سهگانه و تنگه هرمز بهلحاظ اهمیت استراتژیک نظامیاش از جنبههای مختلف بهدلیل نزدیکی با مناطق آزاد تجاری قشم و کیش وجود دارد و همچنین منطقه آزاد آبادان میتواند بهدلیل نزدیکی به حوزه انرژی نفت و گاز جنوب ایران، محل مناسبی برای جاسوسی دشمن توسط بانک احداث شده در آبادان نسبت به اطلاعات استراتژیک انرژی ایران باشد.

موارد فوق تنها بهعنوان نمونه مطرح شد و لیست تهدیدات حاصل از حضور یک بانک صد در صد سهام خارجی در مناطق آزاد ایران بسیار بیشتر و مفصلتر است از آنچه که بیان گردید.

حضور شرکتهای سایبری همکار با آژانس امنیت ملی در ایران

یکی از مهمترین تهدیدهای سایبری که در اثر رفع تحریمهای اقتصادی، علیه امنیت ملی ایران امکان وقوع مییابد، حضور شرکتهای سایبری همکاری با آژانس امنیت ملی آمریکا است. تقریباً تمامی شرکتهای بزرگ و محبوب سایبری جهان نظیر گوگل، مایکروسافت، اپل، بلکبری، اچ.پی، اینتل، موتورولا، اُراکل، سیسکو و … قراردادهای امنیتی مبنی بر اشتراک کلیه اطلاعات کاربرانشان با آژانس امنیت ملی امضا کردهاند.

در اثبات ادعای فوق بیش از ۴۰۰۰ صفحه سند رسمی و پلتهای فنی و علمی وجود دارد که هماکنون در اختیار است و بر اساس تحلیل بسیاری از این اسناد، ایران هدف اول و اصلی آژانس امنیت ملی از طریق شرکتهای طرف قرارداد با آن میباشد.

در این خصوص ذکر یک سؤال، هر مخاطبی را بهفکر وا میدارد.

چرا ایران از سوی آمریکا و همپیمانانش در جزییترین تجهیزات فنّی مانند تأمین قطعات هواپیمای مسافربری با تحریم مواجه است اما در تمامی ابعاد تکنولوژی سایبری شامل:

۱- کلیه سختافزارهای سایبری نظیر گوشی همراه، تبلت، قطعات رایانه، تجهیزات زیرساختی و …

۲- کلیه نرمافزارهای اصلی نظیر انواع سیستمعامل، عمومی مانند مجموعه آفیس و تخصصی مانند برنامههای تدوین و طراحی

۳- ارتباطات سایبری از جمله پهنای باند اینترنت، ارتباطات تلفنی با خارج از کشور و …

نه تنها تحریم، بلکه حتی تا کنون تهدید به تحریم نیز نشده است؟!

دلیل اصلی اینست که این ارتباطات موجب جمعآوری اطلاعات ملی ایران و ارسال آنها به سرورها و دیتابیسهای آژانس امنیت ملی آمریکا و نهایتاً موجب اشراف اطلاعاتی دشمن بر ایران میشود.

تا پیش از برجام، قسمت عمدهای از شرکتها و تجهیزات برای ایران در دسترس و آزاد بود اما حضور مستقیم شرکتهای فوقالذکر بهصورت شعب نمایندگی در خاک ج. ا. ایران نیاز به مجوز تجاری از دولت آمریکا داشت. اکنون با رفع بخش خاصی از تحریمهای اقتصادی، این شرکتها که در اصل چشم و گوش میدانی آژانس امنیت ملی هستند فرصت مییابند تا بهطور مستقیم از درون ایران به جمعآوری اطلاعات بپردازند.

بخش ششم:بازخوانی سوابق دشمنی پنج چشم علیه ج. ا. ایران

از آنجا که در بخشهای پیشین و در توضیح تهدیدات، بارها نام اعضای مجموعه پنجچشم خصوصاً آژانس امنیت ملی آمریکا به میان آمد، لازم است ابتدا کلیاتی در خصوص ماهیت این سازمانها و سپس دشمنیهای پیشین آنها علیه ایران بیان گردد.

تاریخچه سازمانهای پنج چشم

پایه همکاریهای مجموعه پنجچشم بر اساس قراردادی رسمی با عنوان UKUSA نهاده شد. در این مجموعه پنج کشور بریتانیا، آمریکا، کانادا، استرالیا و نیوزلند به ترتیب با سازمانهای «سرفرماندهی ارتباطات دولتی»[۲۲]، «آژانس امنیت ملی»[۲۳]، «سازمان امنیت ارتباطات»[۲۴]، «مدیریت سیگنالهای استرالیا»[۲۵] و «اداره امنیت ارتباطات دولتی»[۲۶] حضور دارند و از تمامی ارتباطات سایبری جهان جاسوسی نموده و فضایی کنترلی را بهنفع خود ایجاد کردهاند.

جایگاهشناسی نظامی سازمانهای پنج چشم

سازمانهای مذکور همردیف یکدیگر نبوده و در طول هم قرار دارند. این ترتیب در نمایه زیر کاملاً بیان گردیده:

Headquarters: عالیترین مقر نظامی. صادرکننده دستورات کلان و خطمشیهای سازمان خود و تابعین.

Agency: مجری دستورات کلان مافوق خود اما به شیوه دلخواه.

Establishment: معادل Organization. مجری اهداف خاص غیر نظامی.

Directorate: بخشی از یک سازمان دولتی که متصدّی اهدافی خاص است.

Bureau: یک واحد اجرایی جزیی از سازمانی دولتی که روندی از پیش تعریف شده و اختیاراتی محدود دارد.

پروژههای امنیتی پنج چشم علیه ج. ا. ایران

این کشورها که دشمنان اصلی انقلاب اسلامی هستند و در رأس آنها انگلیس و آمریکا قرار دارد، تبعاً دشمنیها بسیاری را علیه کشور عزیزمان صورت دادهاند که در زیر به اهم آنها اشاره میشود:

الف) عملیات بازی المپیک[۲۷]

عملیات بازی المپیک، به مجموعه حملات سایبری علیه تأسیسات هستهای ایران گفته میشود که از سوی آژانس امنیت ملی آمریکا و یگان ملی اینتلیجنس سیگنال اسراییل[۲۸] صورت گرفت. این عملیات که شامل تولید و انتشار مجموعهای از پیچیدهترین بدافزارها علیه تأسیسات هستهای ایران بود بهعنوان اولین جنگ سایبری به معنی واقعی کلمه شناخته شد.

یکی از مهمترین اسناد موجود در این خصوص، فصل هشتم کتاب «رویارویی و پنهانکاری»[۲۹] بهقلم دیوید سنگِر[۳۰]، روزنامهنگار نیویورکتایمز آمریکا است که در ۳۸ صفحه بطور کامل این عملیات را تشریح نموده است.

تاریخچه این حملات به سال ۲۰۰۶ و دوران ریاستجمهوری جرج بوش میرسد که در دوران ریاستجمهوری اوباما نیز ادامه یافت. این عملیات در سال ۱۳۹۱ لو رفت.

تولید نرمافزارهای استاکس نت، شعله[۳۱] و دوکو بخشی از این عملیات بود.

یک) طراحی و اجرای سلاح سایبری استاکسنت

علاوه بر سند فوق، مبتنی بر سندی از روزنامه واشنگتنپست با عنوان «یک مقام رسمی گفت استاکسنت کار متخصصان آمریکایی و اسرائیلی بود»[۳۲]، کاملاً مشخص گردیده که آمریکا و اسرائیل با هدف نابودی برنامه اتمی ایران این سلاح سایبری[۳۳] را طراحی کردهاند.

در متن با صراحت بیان شده: «آژانس امنیت ملی آمریکا با کمک اسرائیل این سلاح سایبری را توسعه داده بود». همچنین بیان کرده: «انتظار میرفت از ۶۰۰۰ سانتریفیوژ موجود در ایران، حدود ۱۰۰۰ عدد آن نابود گردد – بهعلت چرخش سریع»

البته اسناد دیگری در خصوص اثبات آمریکایی – انگلیسی و اسرائیلی بودن استاکسنت وجود دارد اما این صراحت که متولی آن آژانس امنیت ملی است در کمتر سندی بهچشم میخورد.

استاکسنت از نظر فنّی یک کرم کامپیوتری است که مسامحتاً به عنوان ویروس از آن یاد میشود، اما از آن به عنوان یک سلاح سایبری استفاده شده است.

در خصوص توان فنی استاکسنت همین بس که بر خلاف خبرگزاریهای داخلی و خارجی که این عامل نفوذی را «ویروس» مینامند، در مجموعه اسناد رسمی و سازمانی آمریکا از استاکسنت با عنوان Weapon یعنی سلاح با قابلیت تخریب وسیع یاد میشود.

مبتنی بر اسناد موجود از آمریکا، سلاح استاکسنت نقطه عطف جنگهای سایبری است.

دو) طراحی و اجرای سلاح سایبری Flame

مبتنی بر سندی از روزنامه واشنگتنپست، همکاری آمریکا و اسرائیل در تولید سلاح Flame با هدف خرابکاری در برنامه اتمی ایران به اثبات رسیده است. این روزنامه به نقل از منابع مطلع ناشناس نوشت هدف از تولید این سلاح، جاسوسی از شبکههای کامپیوتری در ایران و کسب اطلاعات لازم برای ایجاد اخلال در پیشرفت برنامه هستهای بوده است.

برخلاف استاکسنت که برای آسیب رساندن به یک فرایند صنعتی طراحی شده بود فلیم به نظر میرسد که صرفاً برای مقاصد جاسوسی نوشته شدهاست. ظاهراً فلیم برای یک صنعت خاص طراحی نشده بلکه یک ابزار حمله کامل است که برای اهداف سایبری و جاسوسی عمومی طراحی گردیده است.

ب) شنود کاربران ایرانی در شبکههای اجتماعی

بر طبق اسناد بسیاری که افشا شده خصوصاً اسناد ادوارد اسنودن، پیمانکار سابق آژانس امنیت ملی آمریکا، آژانس امنیت ملی و متحدانش از اطلاعات کاربران ایران در تمامی شبکههای اجتماعی نظیر فیسبوک، توییتر، اسکایپ، گوگلتاک و … و پیامرسانها فوری مانند وایبر، ویچت، تلگرام، واتساپ و … جاسوسی میکنند. اسنادی که در این خصوص جمعآوری شده بیش از پنجاه صفحه است.

ورود به صفحهی اختصاصی مقاله در کتابخانهی سایت، جهت دریافت متن آن با فرمت PDF

———————————————————————

[۱] ترجمه دقیق و کارشناسانه Joint Comperihensive Plan of Action است که نام رسمی انگلیسی آن میباشد اما به اشتباه در ادبیات سیاسی داخلی به «برنامه جامع اقدام مشترک» یا «برجام» شهرت یافته است.

[۲] Surveillance

[۳] انتهای صفحه دوم و ابتدای صفحه سوم متن انگلیسی توافق ژنو

[۴] اواسط پاراگراف پنجم متن انگلیسی بیانیه لوزان

[۵] Nuclear Related Commitments

[۶] National Security Agency

[۷] NSA Devices Radio Pathway into Computers

[۸] http://www.nytimes.com/2014/01/15/us/nsa-effort-pries-open-computers-not-connected-to-internet.html

[۹] Transmiter and Reciever: ارسال و دریافتکننده امواج الکترومغناطیس

[۱۰] NSA Field Station

[۱۱] Stuxnet

[۱۲] Network Warfare

[۱۳] Network Locals & Segments

[۱۴] Data

[۱۵] Information

[۱۶] Integeration

[۱۷] Coordination

[۱۸] Echelon

[۱۹] C4ISR: Command, Control, Communication & Computer Intelligence Surveillance Reconnaissance

[۲۰] روزنامه جهان صنعت – ۱۳ مرداد ۹۴ – شماره ۳۱۳۲ – صفحه نخست

[۲۱] Five Eyes

[۲۲] GCHQ

[۲۳] NSA

[۲۴] CSE

[۲۵] ASD

[۲۶] GCSB

[۲۷] Olympic Game Operation

[۲۸] ISNU

[۲۹] Confront and Conceal

[۳۰] David E. Sanger

[۳۱] Flame

[۳۲] Stuxnet was work of U.S. and Israeli experts, officials say – ۲ June 2012

[۳۳] Cyber Weapon

پایگاه شخصی محمد علی شکوهیانراد پایگاه شخصی محمد علی شکوهیانراد

پایگاه شخصی محمد علی شکوهیانراد پایگاه شخصی محمد علی شکوهیانراد

سلام

قطع نامه ۲۲۳۱ سال ۱۳۹۴ تصویب شده ولی مقاله شما شهریور ۱۳۹۳

سلام؛

خیر، مقاله در سال ۱۳۹۴ انتشار یافته اما پیش از امضای رسمی قطعنامه ۲۲۳۱ تدوین نهایی شده است.

متن قطعنامه پیش از امضای نهایی در مجلس (تصویب ۲۰ دقیقهای برجام) بهصورت عمومی منتشر شده بود و در دسترس بود.